HERRAMIENTAS PARA HACKEAR USADAS EN MR ROBOT

HERRAMIENTAS USADAS PARA HACKEAR EN MR ROBOT.

Hola amigos acaso te has preguntado si los métodos de hackeo que uso elliot en mr robot pueden ser posibles.

Bien en esta nueva entrada de nuestro blog te mostraremos algunas herramientas sobre mr robot y como podrían ser efectuados, pero antes

Te invitamos a suscribirte a nuestro canal oPeRS LINUX.

26

Comencemos:

Chips y puertos USB que se autodestruyen:

Hemos visto arder espontáneamente el puerto USB de un ordenador cuando Dominique Dipierro, la agente del FBI que lleva el caso fsociety, llega a casa de Leslie Romero después de ser encontrado muerto. DiPierro advierte al agente que va a intentar extraer los datos de un ordenador que no lo haga y en efecto, el que avisa no es traidor: el USB se incendia y con él todo el disco duro. Según un experto consultado en Wired, “es realmente fácil soldar algo al puerto USB que permita, al aplicarse corriente, que se incendie”. La ignición normalmente se lleva a cabo con termita.

Aunque estamos acostumbrados a ver a Elliot meter discos duros y placas base en el microondas para que se quemen y así borrar su rastro, también existen los chips que se auto destruyen solos. Están fabricados a base de placas de silicio sobre una pieza de cristal templado que se rompe en mil trozos al aplicarse calor. Y puede hacerse de forma remota.

-

Social Engineering Toolkit (SET): SET es una completísima suite dedicada a la ingeniería social, que nos permite automatizar tareas que van desde el de envío de SMS (mensajes de texto) falsos, con los que podemos suplantar el número telefónico que envía el mensaje, a clonar cualquier página web y poner en marcha un servidor para hacer phishing en cuestión de segundos.

- Rapberry Hackear: ahora en Mr.Robot, Elliot usa una Rapberry Pi para sobre calentar y quemar las copias de seguridad de Evil Corps (quien no halla visto la serie esto le sonara a chino, sale en el capitulo 4) si no sabes lo que es un Raspberry Pi es un mini ordenador del tamaño de una tarjeta de crédito.

Wget: GNU Wget es una herramienta libre que permite la descarga de contenidos desde servidores web de una forma simple

John the Ripper: un clásico entre los clásicos para realizar la rutinaria tarea de crackear contraseñas protegidas por todo tipo de cifrados utilizando diccionarios, listas de palabras y otras técnicas.

- Bluetooth Scanner: El Bluetooth Scanner (o btscanner) se utiliza para extraer la información de un teléfono a través de su Bluetooth, incluso sin la necesidad de estar vinculados para la completar la extracción.

Dispositivos USB: para comprometer una red aislada: Las unidades flash USB se tiran en un estacionamiento con algún exploit programado para ejecutarse y asi el transeúnte sin sospechar los recoja e iniciar el compromiso. Al ser insertado en la computadora, el hack comienza!

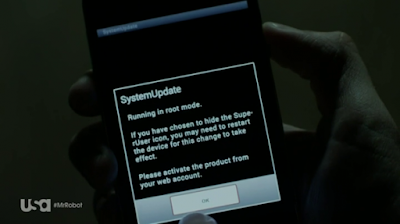

FlexiSpy: En el tercer episodio de la primera temporada, Tyrell Wellick primero hace root al Android con una herramienta común como SuperSU, y luego instala FlexiSpy, una app capaz de espiar los mensajes enviados en trece plataformas distintas.

Pwn Phone: Elliot utiliza un pwn phone en el capítulo 8 de la segunda temporada para correr un software que ha diseñado él mismo (CrackSIM) y cuya finalidad es la de crackear otra tarjeta SIM, la del interlocutor del Dark Army, Zhun. Lo consigue gracias a un pwn phone, un smartphone preparado para penetrar y crackear redes ajenas que lleva preinstalado multitud de herramientas (más de 100) de ataque y monitorización de redes.

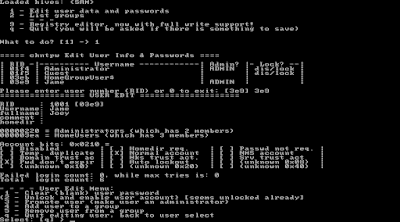

NTPassword: es un software forense que se utiliza para recuperar contraseñas almacenadas en el registro de Windows. No es necesario que el sistema esté conectado a Internet, ya que el programa se ejecuta desde una unidad externa como CD o un USB. En el episodio 8 de la segunda temporada, Mobley de fsociety utiliza esta herramienta para crackear el ordenador de Susan Jacobs, la empleada de E Corp cuya casa han ocupado.

Tor Browser: es una aplicación que toma los datos que entran y salen a través de tu conexión a Internet y los hace pasar a través de un circuito de servidores repartidos por todo el mundo. Eso consigue que tu tráfico se vuelva totalmente anónimo. Un ejemplo es Ray, que le pide ayuda a Elliot para aumentar la seguridad de sus sistemas, tiene una página web con pornografía infantil en laDeep web a la que solo se puede acceder vía TOR

MagSpoof: ¿Cómo utilizar los datos de la banda magnética de una tarjeta sin tener una tarjeta en donde copiarlos? Fácil: utiliza MagSpoof. Es un dispositivo que usa un electroimán simulando ser la barra magnética de una tarjeta. Claro está: previamente hay que haber guardado los números contenidos en la banda de la tarjeta que se quiere explotar. Lo utiliza Darlene en el episodio 6 de la segunda temporada para entrar a la habitación de hotel desde donde dará las indicaciones a Angela para conseguir hackear al FBI.

USB Rubber ducky: Esta fue creada por Darren Kitchen de Hack5

Con un payload que utiliza la herramienta Mimikatz para obtener los

Usuarios y contraseñas almacenadas en el cache de la memoria RAM de la víctima.

En la serie de Mr Robot puede observar como angela usa una de estas, cabe aclarar

Que con algo de pequeño tiempo de acceso físico al ordenador puede hacerse este ataque.

CD INFECTADO: En una escena de Mr Robot podemos ver como al novio de angela le logran hackear su ordenador y por consecuencia pueden observarlo desde la cámara web así extrayendo mucha información de el, esto se podría lograr creando un exploit e insertarlo en un CD y así poder hacerse con el ordenador, en nuestro canal mostramos que opciones se puede manejar cuando tienes el control de algún dispositivo puedes ver aqui.

Gracias.

6 comentarios

Deja un comentario

Lo siento, debes estar conectado para publicar un comentario.

Gracias por estos tips amigo 🙂

gracias a ti por seguirnos, siempre trataremos de publicar lo que sabemos. saludos

excelente serie y gracias por compartir!

cada vez mas me super agrada este foro <3

Gracias amigo por estar de cerca, ayúdanos compartiendo para ser una comunidad mas enterada.

Saludos !!

excelente sitio… muy buena info y actualizada…

Gracias amigo hacemos lo que podemos