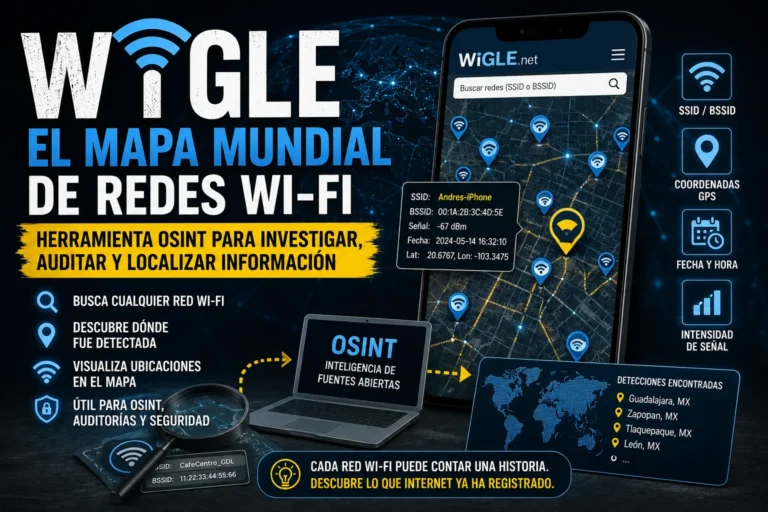

WiGLE: El mapa mundial de redes Wi-Fi que puede ayudarte en investigaciones OSINT

WiGLE: El mapa mundial de redes Wi-Fi que puede ayudarte en investigaciones OSINT Cuando pensamos en rastrear información en Internet solemos imaginar redes sociales, buscadores o bases de datos públicas. Sin embargo, existe otra fuente de información que muchas personas…